Eine Gruppe brasilianischer Entwickler hat über 200,000 US-Dollar zurückgefordert, die einem Opfer gestohlen wurden, nachdem ein Ausbeuter Zugriff auf seine Brieftasche erhalten hatte. Nachdem seine Brieftasche kompromittiert worden war, kontaktierte das Opfer den Staatsanwalt Alexandre Senra, der sich dann an die Entwickler wandte, um eine Task Force zur Wiedererlangung der Gelder einzurichten. Die ganze Tortur dauerte etwa fünf Monate.

Afonso Dalvi, DevRel und Produktmanager Innovation beim Web3-Startup Lumx und auch Mitglied der Bemühungen zur Rückgewinnung von Geldern, erklärte gegenüber Crypto Briefing, dass der erste und schwierigste Teil darin bestehe, das Opfer davon zu überzeugen, seinen privaten Schlüssel weiterzugeben.

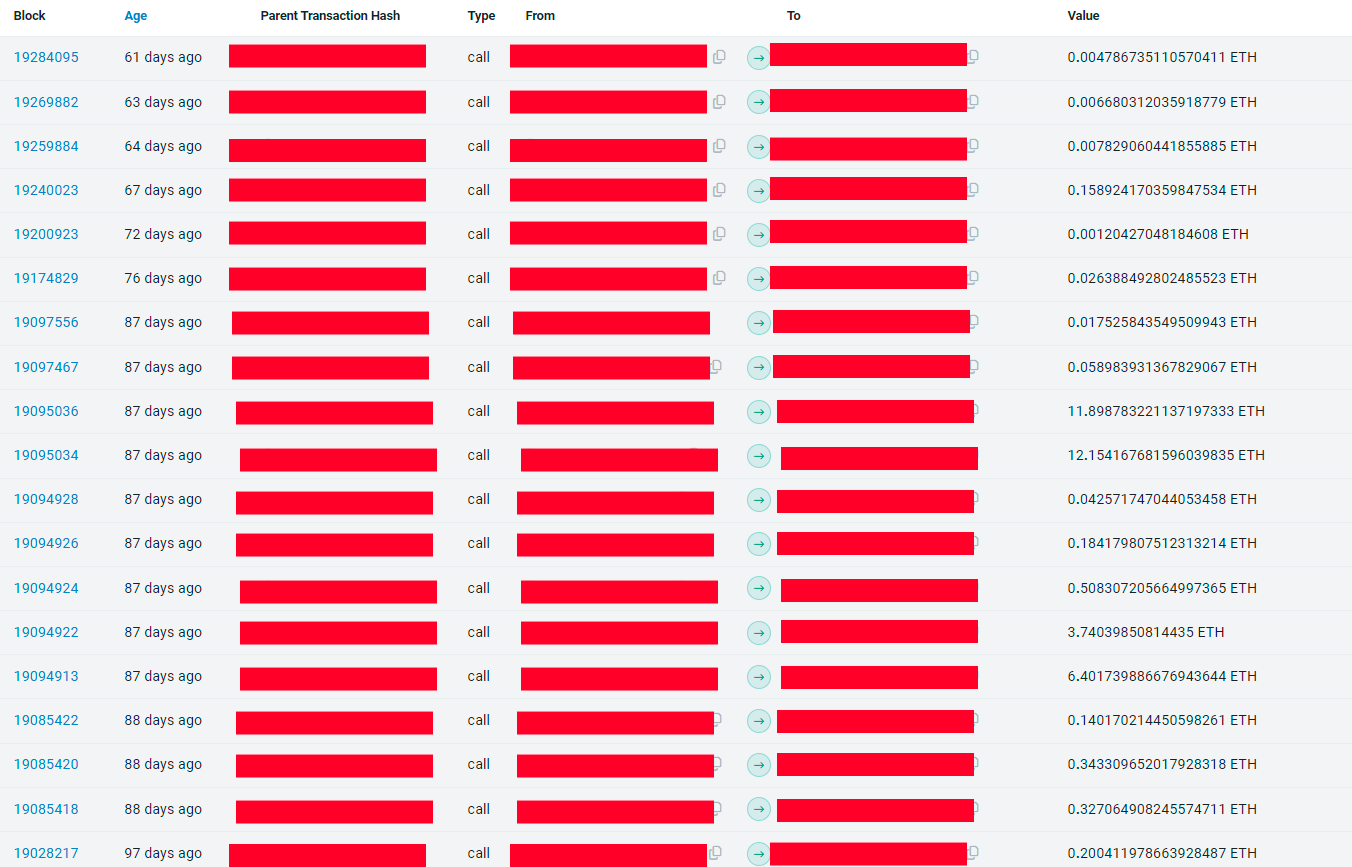

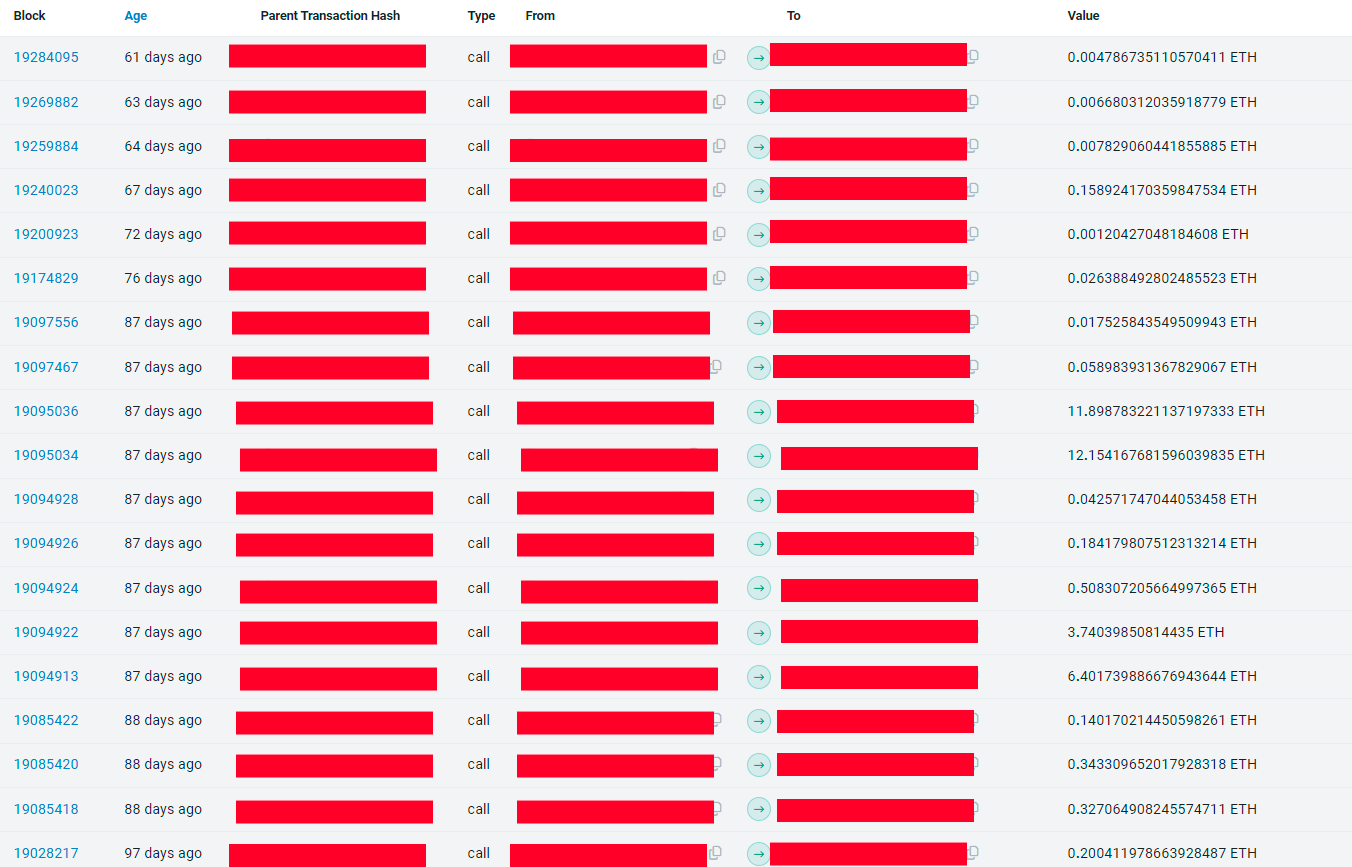

„Der Hacker hat den gesamten Ether sofort aus der Wallet abgezogen, aber es war immer noch ein erheblicher Betrag an Geldern in drei verschiedenen DeFi-Anwendungen [dezentrales Finanzwesen] gesperrt“, sagte Dalvi. „Es ist schwer, jemanden davon zu überzeugen, die Schlüssel zu seinem Schatz zu teilen, und dieser Prozess hat zwei Wochen gedauert.“

Pendle, eine der DeFi-Anwendungen, bei denen ein Teil der Gelder gesperrt wurde, verfügt über eine 54-Tage-Sperrfunktion, die der Hacker nutzt, um die Gelder festzuhalten. Daher begann ein Wettlauf darum, wer nach Ablauf der Sperrfrist Zugriff auf den Betrag haben würde. Diesmal siegte der Ausbeuter.

„Wir haben einen Flashbot entwickelt, um die Gelderfassung durchzuführen, aber wir haben es beim ersten Mal manuell gemacht, weil wir dachten, der Hacker hätte keine Erfahrung. Es stellte sich heraus, dass er es war. Dann haben wir unsere Strategie angepasst und es geschafft, die Mittel für die nächsten Freischaltevents zu bekommen“, teilte Dalvi mit. In den letzten 30 Tagen hat dieser Exploit durch „Sandwich-Angriffe“ 155,000 US-Dollar angehäuft.

Bevor sie jedoch mit der Rückgabe der Gelder an das Opfer begannen, sagte Dalvi, sie hätten sichergestellt, dass er nicht tatsächlich der Ausbeuter sei. Nachdem sie bestätigt hatten, dass sie keine Arbeit für einen Ausbeuter erledigten, gelang es den Entwicklern, weitere in Radiant feststeckende Gelder zurückzugewinnen, einen Geldmarkt auf Arbitrum, auf dem noch mehr Gelder feststeckten.

Der letzte Antrag war der Absteckdienst für den PAAL AI-Token, und die Entwickler konnten den Rest des über 200,000-Dollar-Bestands erhalten und an das Opfer zurückgeben. Zusätzlich zu den fast fünf Monaten erforderte der gesamte Prozess 4.4 ETH und die Hilfe eines White-Hat-Hackers, der nicht identifiziert werden wollte.

Verwendung eines Open-Source-Projekts

Gustavo Deps und Eduardo Westphal da Cunha sind zwei weitere Entwickler, die neben Senra und Dalvi daran arbeiten, dem Ausbeuter die Gelder zu entziehen. Deps sagte, dass er den Open-Source-Code von Flashbots verwendet habe, einem Dienst, der entwickelt wurde, um Fälle der Maximalwertextraktion (MEV) auf Ethereum zu verhindern, um den Bot zu bauen, der dafür verantwortlich ist, den Hacker an die Spitze zu bringen.

„Wir mussten ETH schicken, um die Benzingebühren in der Brieftasche des Opfers zu bezahlen, dann denselben Betrag an ETH verwenden, um die Entsperrung zu bezahlen, und schließlich das Geld aus der kompromittierten Brieftasche entfernen.“ Allerdings ist es mit einem normalen Wallet nicht möglich, dies gleichzeitig zu tun, da sich die drei Transaktionen auf demselben Block befinden müssen und ein normales Wallet diese Transaktionen in verschiedene Blöcke einfügt. Dort haben wir die Flashbots eingesetzt“, erklärte Deps.

Darüber hinaus nutzten die Entwickler einen „Scavenging-Bot“, der an die Wallet des Opfers gesendete Transaktionen verfolgte und die Gelder entwendete, bevor der Angreifer sie nutzen konnte, um Gelder freizuschalten und an eine andere Adresse zu verschieben.

Der Scavenging-Bot sei besonders wichtig, um den täglichen Ertrag zu erfassen, der durch Gelder generiert werde, die an drei verschiedene Protokolle gebunden seien, fügte Deps hinzu. „Die Anwendungen brachten jeden Tag etwa 130 US-Dollar ein, und der Hacker versuchte immer, dieses Geld wegzunehmen.“

Trotz des Wettbewerbs innerhalb der Wallet um die darin aufbewahrten Gelder mussten die Entwickler auch MEV-Taktiken anwenden, um die Gelder zu erbeuten, nachdem sie sie aus den DeFi-Protokollen freigeschaltet hatten, und dafür Gebühren zahlen, die 1,400-mal höher waren als die reguläre Gebühr zum Zeitpunkt der Ausführung.

Zusätzlich zu den wiedererlangten Geldern stecken bei Radiant immer noch fast 20,000 US-Dollar fest, die nach und nach an das Opfer zurückgegeben werden. Obwohl er ein erfahrener On-Chain-Exploiter ist, traf der schlechte Agent dieses Mal auf sein Gegenstück.

Quelle: https://cryptobriefing.com/developers-recover-200000-in-crypto/